-

Szkolenia

-

-

Nasza oferta

- Wybrani producenci

- Wybrane tematy

- Lokalizacja

- Sprawdź wszystkie tematy

- Sprawdź wszystkie terminy

-

Znajdź

-

E-learning

-

Szkolenia w formie e-learningowej

Wybierz szkolenie i zdobądź cenne umiejętności z dowolnego miejsca

i o dowolnej porze.Certified Stormshield Network Administrator (CSNA)Cena: 1 890 netto | Platforma: SeelaCyberbezpieczeństwo 2024 - Szkolenie ochronne przed współczesnymi atakami sieciowymiCena: 49 zł netto | Platforma: Spoti

-

Szkolenia w formie e-learningowej

-

Pakiety szkoleń

-

Pakiety szkoleń

To propozycja dla osób chcących rozwijać się kompleksowo. Skorzystanie z oferty pakietowej pozwala zaoszczędzić ponad 1300zł!

ESETCena: 2 990 zł netto | Oszczędzasz: 790 złHACKING poziom 1 + 2Cena: 7 990 zł netto | Oszczędzasz: 1 190 złBLUE TEAMCena: 4 290 zł netto | Oszczędzasz: 980 zł

-

Pakiety szkoleń

- Nowości

-

Nasza oferta

-

-

Promocje

-

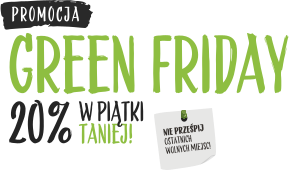

Promocje

Masz chrapkę na szkolenie w dobrej cenie?

Wykaż się refleksem i zgarnij 20% rabatu. Jak?Co piątek rano sprawdzaj nową pulę szkoleń dostępnych w ramach promocji Green Friday!

promocja / konkursszkolenia it3, 4, 5 - dniowe szkolenia Microsoft już od 2090 zł netto!Promocja ważna do: 14 czerwca 2024 r.Doskonal swoje umiejętności z profesjonalnymi kursami Microsoft teraz już od 2 090 zł! Zdobądź praktyczną wiedzę i certyfikaty, które otworzą przed Tobą nowe możliwości zawodowe.promocja / konkursszkolenia itPadnij! Lecą gadżety!Promocja ważna do: 31 grudnia 2024 r.Zamów autoryzowane szkolenie MICROSOFT i odbieraj gadżety.

-

Promocje

-

Dofinansowania

-

Wynajmij salę

- Przestrzeń dla Twojego biznesu

- O nas

- Kontakt

Techniki hackingu i cyberprzestępczości - Poziom 2 Ataki na systemy i sieci

Co zawiera cena?

4 590 zł netto *

4 590 zł netto * Online

4 890 zł netto *Stacjonarne

Sposób prowadzenia

Online

Stacjonarne

Szkolenie wraz z materiałami szkoleniowymi

Kontakt z trenerem po szkoleniu

14 dni

14 dni

Lunch i przerwy kawowe

-

* Podana cena dotyczy szkolenia otwartego, gdzie minimalna liczba uczestników to 5.

W przypadku grupy zamkniętej, cena i zakres szkolenia ustalamy indywidualnie. Masz pytania? Zadzwoń do nas: 800 080 322.

UWAGA!

Szkolenie odbywa się w formule BYOL (Bring Your Own Laptop). Oznacza to, że na szkolenie należy przynieść własnego laptopa lub poinformować nas o braku takiej możliwości.

SPRAWDŹ szczegółowe wymagania techniczne dla naszych szkoleń!

Opis szkolenia

Program szkolenia

Tagi:

Intermediate Hacking i Cyberbezpieczeństwo Dostępne w Pakiecie

Najbliższe terminy:

26 czerwca 2024

r. - Online

26 czerwca 2024

r. - Katowice

Długość szkolenia

3 d (Łącznie 21 h)